MDM implementatie roadmap

MDM implementatie roadmap maken, waarom is dit zinvol? Onze mobiele apparaten zijn zo diep geworteld in ons leven, zowel persoonlijk als op het werk. Dat het bijna onmogelijk is om je dat moment voor te stellen wanneer deze niet tot onze beschikking waren. De bedrijven en hun werknemers van vandaag vertrouwen op hun mobiele apparaten voor een zo groot aantal en een breed assortiment aan gebruiksvoorwerpen. Dat het belang van het effectief beheren van deze apparaten nog nooit zo groot is geweest.

De uitdaging

Moderne IT- en Security professionals staan voor de grote uitdaging van provisioning, beheer en beveiliging van mobiele apparaten in hun bedrijfsomgevingen. Nu met smartphones, tablets, pc’s en laptops op de werkplek. Met een diversiteit aan besturingssystemen zoals IoS, MacOs, Android, Windows en Chrome. Daarom heeft IT één enkel platform nodig dat al deze apparaten kan beheren, ongeacht wat voor soort apparaten. Hoewel het complex klinkt, de benadering die je kunt volgen om deze apparaten te beheren is relatief eenvoudig. Volg stappen en je bent op weg om mobiele devices in de onderneming effectief te beheren met een degelijke MDM, EMM of UEM implementatie roadmap.

Stap 1. Controleer jezelf voordat je start met MDM of EMM of UEM

Voordat je begint met het bedenken van de verschillende manieren waarop je jouw apparaten gaat beheren. Moet je eerst weten welke soorten apparaten zich in jouw omgeving bevinden. Hier zijn enkele vragen die alle IT-professionals zouden moeten stellen bij hun eerste beoordeling:

Pas als je deze vragen heeft beantwoord, kun je beginnen met het plannen van de volgende stappen voor je MDM implementatie roadmap.

Stap 2. Je hoeft het niet alleen te doen

Voordat je daadwerkelijk de eerste stappen op jouw mobiele reis zet, kan wat je te wachten staat, ontmoedigend zijn. Je staat onder druk om te controleren of alle apparaten en het gewenste Security beleid veilig en correct kan worden uitgevoerd. Maar je weet nu nog niet zeker hoe je dit alles managen. Als jouw IT-team zijn handen uit de mouwen gaat steken en het beheer op zich neemt, krijg je meer inzicht. Zorg ervoor dat de door jouw gekozen oplossing een verscheidenheid heeft aan servicepakketten (bundels) om uit te kiezen. Zodat je kunt beschikken over de juiste en enkel de noodzakelijke functionaliteit. Die je helpt het rendement op jouw investering te maximaliseren.

De juiste Partner.

Zorg ervoor dat je een MDM, EMM of UEM tool evalueert met een sterk partnernetwerk. Ga werken met een leverancier die aanvullende ondersteuning biedt voor en na de verkoop en daarmee voor jou een steun rug is van begin tot einde. Waarop je kunt vertrouwen om jouw strategie uit te voeren of die het framework heeft om je te ondersteunen. Voordat je met de uitrol begint. Een sterke provider heeft resellers, managed service providers (MSP’s), providers en andere soorten partners. Waarmee je hand in hand kunt werken. Om jouw doelen te beoordelen en ervoor te zorgen dat jouw stappen om daar te komen op de juiste manier worden uitgevoerd. Zorg ervoor dat je werkt met mensen die dit eerder hebben gedaan. Die begrijpen wat je wilt bereiken en je kunnen helpen daar te komen.

Stap 3. Probeer voordat je koopt!

Wat er ook gebeurt. Het zou gemakkelijk en eenvoudig moeten zijn om aan de slag te gaan met jouw MDM of EMM of EUM oplossing. Zorg ervoor dat jouw oplossing gratis toegang biedt tot een volledige (niet “lite” of beperkte) portal. Waarmee je jouw apparaten binnen enkele minuten kunt inschrijven / uitrollen en testen. Voor extra gebruikersgemak moet je ervoor zorgen dat de oplossing waarmee je wil gaan werken vanuit de Cloud werkt. Dit voorkomt dat je software en security updates moet installeren. Nadat je een account hebt gemaakt en toegang hebt tot de portal, moet de registratie en uitrol van apparaten een eenvoudig proces zijn.

Aandachtspunten

Check dat het eenvoudig is om:

Controle

Wanneer je eenmaal vertrouwd bent geraakt met de portal en specifieke acties hebt gedefinieerd, moet je wel testen of datgene wat is geconfigureerd ook daadwerkelijk werkt en van kracht is.

Stap 4. Kennis is macht

Of je nu al enige ervaring hebt of voor de eerste keer met mobile management (MDM, EMM of UEM) te maken krijgt. Het leerproces moet snel, intuïtief en boeiend zijn. Aangezien elke oplossing anders werkt en moet worden geconfigureerd. Kan het leerproces soms een beetje verwarrend zijn als je van de ene oplossing naar de andere gaat. Het is daarom het beste om een due diligence uit te voeren om zo vast te stellen welke (educatieve) middelen tot jouw beschikking staan. Wanneer je de technische ondersteuningsmogelijkheden van een oplossing doorneemt, moet je jezelf afvragen:

Je zou nooit het gevoel moeten hebben dat je in het donker bent achtergebleven. Er moeten opties zijn waar je naartoe kunt gaan om kennis op te doen. Stel vragen en krijg antwoorden. Het zou nooit moeilijker moeten zijn dan dat.

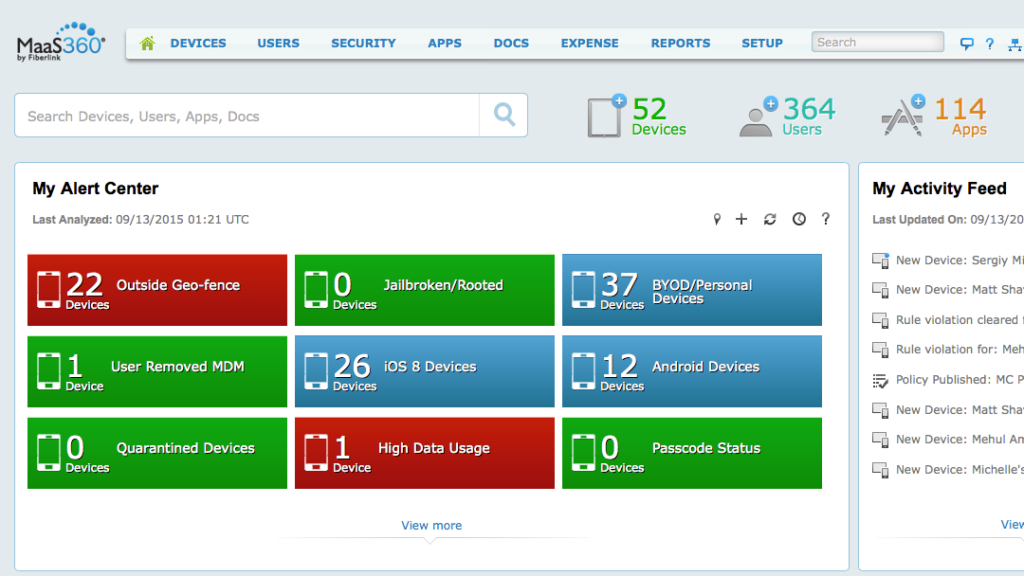

Stap 5. Van groot naar klein

De onderneming zit boordevol met een diversiteit aan verschillende endpoints van smartphones, tablets en laptops tot wearables en Internet of Things (IoT) apparaten. Laten we verschillende integraties voor e-mail, gebruikersmappen en beveiligde toegang tot documenten, apps en applicaties niet vergeten. Wat je nodig hebt is een MDM, EMM of UEM oplossing, die toegankelijk is via één centrale dashboard. Waarmee endpoints, eindgebruikers en alles wat daar tussenin zit zichtbaar zijn.

Hier zijn drie best practices om rekening mee te houden bij het selecteren van een MDM, EMM of UEM oplossing, gemaakt rond de eerste levensbehoeften:

Stap 6. Automatiseren, rapporteren en verhelpen

Het beschermen van bedrijfsgegevens is een van de hoogste prioriteiten voor IT- en security-leiders van vandaag de dag. Het is daarmee ook een van de grootste uitdagingen. De geselecteerde MDM, EMM of UEM oplossing moet beschikken over robuuste beveiligingsmogelijkheden die gemakkelijk te gebruiken zijn. Met gevoelige gegevens over zowel bedrijfs- als werknemersapparaten. Security is niet alleen extreem belangrijk maar ook een gevoelig onderwerp. Rapportagetools moeten diepgaande informatie bieden over de inventaris van apparaten, beveiligingsrisico’s en compliance. Waarbij er een balans moet zijn tussen security en privacy. Hier zijn enkele zaken waarmee rekening moet houden als het gaat om rapportage:

Al deze informatie moet kunnen worden bekeken met een eenvoudig rapport. Dat desgewenst kan worden geëxporteerd.

Stap 7. Beveiliging apparaten.

Met de opkomst van BYOD initiatieven (Bring Your Own Device) worden organisaties blootgesteld aan de risico’s van datalekken van bedrijfsinformatie door persoonlijke apparaten van werknemers. De geselecteerde MDM, EMM of UEM oplossing moet daarom een scheiding bieden tussen werk en privé (Containerisatie). Zodat jouw IT-team meer controle heeft over waar de gebruiker voor zijn werk toegang toe heeft. En meer specifiek, wie toegang heeft tot de bedrijfsgegevens op dat apparaat. De MDM, EMM of UEM oplossing moet in staat zijn om specifieke richtlijnen op te stellen voor toegang tot beveiligde gegevens. In het geval van een mogelijke inbreuk, zoals verlies of diefstal van een apparaat, dan moeten geautomatiseerde alerts en (re)acties worden gegenereerd. Om zo erger te voorkomen.

Stel jezelf hierbij de volgende vragen:

Stap 8. Alleen de juiste apps

Door middel van een aangepast verplicht startscherm kan eenvoudig toegang gegevens worden tot enkel en alleen de noodzakelijk apps. Gebruikers krijgen dan geen toegang tot niet-essentiële apps. Android- en iOS-apparaten kunnen een apparaat kioskmode inschakelen. Waar gebruikers alleen door bedrijven goedgekeurde apps kunnen zien en niets anders. Door de toegang tot apps te beperken, is er minder kans dat een gebruiker het bedrijfsbeveiligingsbeleid breekt. Dergelijke, vaak zakelijke apparaten, zijn vele malen gemakkelijker te beheren. Als er geen games of apps zijn die niet door de onderneming zijn goedgekeurd op het apparaat, zullen gebruikers productiever zijn.

Stap 9. Beleid: het kruid van het leven

Bij het in kaart brengen van een MDM, EMM of UEM strategie is het verstandig om te onthouden welk soort apparaat beleid er nodig is / gewenst is. Een oplossing moet een aanpasbaar beleid bieden dat kan worden gebaseerd op eerdere iteraties. Om maar te zwijgen van de mogelijkheid tot een onbeperkt aantal beleidsregels. Op deze manier kan in een oogwenk een volledig aangepast beleid gedefinieerd worden. Dat is afgestemd op de specifieke behoeften van de onderneming. Als een extra bonus zou de geselecteerde MDM, EMM of UEM oplossing benchmarkmogelijkheden voor cloud-sourcing moeten bieden. Waarmee configuraties kunnen worden vergeleken met die van collega’s met dezelfde bedrijfsgrootte of in dezelfde branche.

Stap 10. “Je gebruikt hoeveel gegevens ?!”

Al te vaak is een groot pijnpunt met apparaten, die eigendom zijn van het bedrijf, het gebruik van mobiele gegevens. Met de opkomst van het streamen van video- en muziekdiensten kan het datagebruik vrij snel uit de hand lopen. Waardoor de organisatie vast komt te zitten aan de rekening. Een organisatie moet daarom de mogelijkheid hebben om datalimieten in te stellen. Om gebruikers en medewerkers te waarschuwen wanneer ze hun maandelijkse toewijzing naderen of overschrijden. Naast deze waarschuwingen zijn er automatische acties gewenst. Die tegen gebruikers kunnen worden ondernomen als de noodzaak zich zou voordoen. Het is is tevens een aanbeveling om een gesprek met jouw provider te voeren over wat jij kunt doen, om te voorkomen dat gebruikers meer gegevens gebruiken dan beschikbaar.

Stap 11.Verwijderen oude endpoints

De levenscyclus is voorspelbaar en kort voor mobiele apparaten of ze nu eigendom zijn van het bedrijf of prive. Ouder wordende apparaten gaan bij voorkeur met pensioen voordat ze een beveiligings- of productiviteitsrisico worden. Ze moeten worden schoon gemaakt en kunnen dan eventueel worden gerecycled. Verwijdering is een natuurlijk, belangrijk onderdeel van endpoint beheer, maar het is vaak buiten de controle van IT.

De opkomst van de BYOD-cultuur (bring-your-own-device) heeft het aanzienlijk gecompliceerder gemaakt om ervoor te zorgen dat mobiele endpoints nooit de zonsondergang in rijden met gevoelige gegevens aan boord. Veel doorverkochte smartphones bevatten nog steeds schadelijke persoonlijke en vertrouwelijke gegevens. Anderen bevatten sporen van gewiste gegevens die kunnen worden hersteld door hackers met matige forensische vaardigheden.

De opkomst van de BYOD-cultuur (bring-your-own-device) heeft het aanzienlijk gecompliceerder gemaakt om ervoor te zorgen dat mobiele endpoints nooit de zonsondergang in rijden met gevoelige gegevens aan boord. Veel doorverkochte smartphones bevatten nog steeds schadelijke persoonlijke en vertrouwelijke gegevens. Anderen bevatten sporen van gewiste gegevens die kunnen worden hersteld door hackers met matige forensische vaardigheden.

Je kunt dit beveiligingsrisico niet oplossen door te eisen dat werknemers gepensioneerde persoonlijke apparaten inleveren. Je BYOD-beleid begraven zal waarschijnlijk ook niet werken. Volgens een onderzoek van Intel is de helft van de werknemers ouder dan 30 jaar van mening dat de technische hulpmiddelen die ze in hun persoonlijke leven gebruiken, “effectiever en productiever” zijn dan technologie die eigendom is van het bedrijf. De productiviteits- en tevredenheidsvoordelen van een BYOD-beleid wegen vaak zwaarder dan de beveiligingsuitdagingen.

BYOD is daarom niet meer weg te denken vandaag de dag. Door bedrijven in het verleden uitgegeven Blackberries zijn historie. Maar wat gebeurt er wanneer een werknemer besluit te upgraden naar een nieuwe device? Hoe verhoudt zich dit met het Security beleid van de organisatie?

Stap 12. Goede samenwerking met andere partijen

De MDM, EMM of UEM oplossing moet kunnen worden geïntegreerd met de oplossingen van fabrikanten van mobiele apparaten, zoals Android-werkprofielen, Samsung Knox, Apple’s Device Enrollment Program (DEP) en Apple’s Volume Purchase Program (VPP). Deze integraties zijn de belangrijkste ingrediënten voor een succesvolle implementatie. Omdat ze het algehele beheer eenvoudiger maken en tijd, geld en stress besparen.

De MDM, EMM of UEM oplossing moet kunnen worden geïntegreerd met de oplossingen van fabrikanten van mobiele apparaten, zoals Android-werkprofielen, Samsung Knox, Apple’s Device Enrollment Program (DEP) en Apple’s Volume Purchase Program (VPP). Deze integraties zijn de belangrijkste ingrediënten voor een succesvolle implementatie. Omdat ze het algehele beheer eenvoudiger maken en tijd, geld en stress besparen.

Over Caldoo en IBM MaaS360 met Watson

Duizenden organisaties van elke omvang in alle sectoren vertrouwen op MaaS360 met Watson als basis voor hun digitale transformatie met endpoint en mobiel. IBM is de eerste en enige cognitieve leverancier in de industrie met een Endpoint Management (UEM) platform. MaaS360 levert augmented intelligence (AI), contextuele analyses en krachtige beveiligingscontroles over gebruikers, apparaten, apps en inhoud om endpoint- en mobiele implementaties te ondersteunen. Geleverd met een best-in-class Cloud op een volwassen, vertrouwd platform. MaaS360 ondersteunt een breed scala aan apparaten voor meerdere gebruikers vanaf één enkele console.

Duizenden organisaties van elke omvang in alle sectoren vertrouwen op MaaS360 met Watson als basis voor hun digitale transformatie met endpoint en mobiel. IBM is de eerste en enige cognitieve leverancier in de industrie met een Endpoint Management (UEM) platform. MaaS360 levert augmented intelligence (AI), contextuele analyses en krachtige beveiligingscontroles over gebruikers, apparaten, apps en inhoud om endpoint- en mobiele implementaties te ondersteunen. Geleverd met een best-in-class Cloud op een volwassen, vertrouwd platform. MaaS360 ondersteunt een breed scala aan apparaten voor meerdere gebruikers vanaf één enkele console.

Samenwerking

MaaS360 biedt integratie met oplossingen van Apple, Google, Microsoft en andere leveranciers van management tools. IBM werkt nauw samen met deze leveranciers om niet alleen integratie te bieden, maar ook om ervoor te zorgen dat integratie kan plaatsvinden zodra er nieuwe hulpprogramma’s of updates voor bestaande configuratie beschikbaar zijn.

De volgende stap

Meer weten over MaaS360 en of starten van een gratis proefperiode van 30 dagen, gebruik link(s).

Referentie, tevreden klant

Raymond Coenen, ICT Infrastructure Manager, Ad van Geloven

“Caldoo heeft ons prima ondersteund vanaf het eerste begin; de leverancier en pakket selectie, Proof Of Concept tot aan de implementatie”. Na een Proof of Concept met Caldoo is uiteindelijk gekozen voor MaaS360 de oplossing van IBM. Volgens Raymond past de oplossing perfect bij hun eisen en wensen in relatie tot security en beheer.

Een belangrijke overweging in de beslissing is de wetenschap dat IBM een wereldspeler is en een betrouwbare software- en dienstenleverancier. Daarnaast zijn zij al jaren marktleider in dit segment. IBM is in staat om nú maar ook in de toekomst bij te blijven bij alle ontwikkelingen waardoor het platform mee zal bewegen. Daarmee zijn wij verzekerd van een future proof oplossing.